先日ターゲット型ウェイルスの事を、ちょっとお話させて頂きましたが。このところまた、ウィルスによる「ゼロデイアタック(攻撃)」という言葉を良く聞くような気がします。この「ゼロデイアタック」という言葉、ご存知ですか?結構「ゼロデイ」なので、10日、20日、30日のゼロの付く日に仕掛けられるウィルス、なんて思う方もいるようですが、もちろんそうではありません。

ソフトウェアには、セキュリティホールという問題が付きまといます。プログラムの中で、セキュリティ的に弱い部分がどうしてもあるわけです。そこを突かれると、簡単にウィルスに感染していしまい、プログラムにさまざまな支障を来してしまうという問題。ウィルスの作成者は、このセキュリティホールを狙って攻撃するように作り上げるわけです。

大抵セキュリティホールが見つかると、すぐにそのホールにあてるパッチファイルが作成されて配布されます。セキュリティの「穴」を「埋める」訳ですね。そのパッチファイルが配布される日を1日目、と考えて、それ以前にセキュリティホールの存在を知りウィルスを送り込む攻撃の事を、1日目の前なので、ゼロデイアタック(攻撃)と呼ぶわけです。

ではどうしてウィルス作成者は、このセキュリティホールを認知する事が出来るのでしょうか。自分でそのプログラムを調べ上げ、見つける者もいるようですが、それは非常に希少なケースです。実はほとんどの場合、そのプログラムのメーカーが発表する「○×のソフトに、セキュリティホールが見つかりました」というアナウンスを見て、攻撃ウィルスを作るのです。ではさらにどうして、企業はそんな危ない発表をするのでしょうか。それはもちろん、そのセキュリティホールをウィルス作成者に攻撃される前にユーザーに報告し、自衛を促しているのです。ユーザーはその情報により、ウィルス対策を強化する、またはそのソフトはもう使わない、等の選択肢を得る事が出来るわけです。

ソフトウェア会社とウィルス作成者、どこまで行ってもイタチごっこは終わりません。やはりそれぞれユーザーがしっかりとした自衛手段を為しておく事が大事ですね。企業であれば、ネットワークレベルでのセキュリティを、講じる事が不可欠でしょう。

Pray for Japan

Pray for Japan

*:.。..。.:*・゜・*:.。..。.:*:.。..。.:*・゜・*:.。..。.:**:.。..。.:*・゜・*:

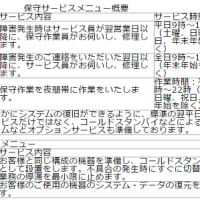

富士通製リユースコンピュータはこちらから

http://www.mls-net.co.jp/

PCショップミリオンはこちらから

http://www.mls-shop.jp/

ヤフーミリオンオークションはこちらから

http://openuser.auctions.yahoo.co.jp/jp/user/mls_auc/

※コメント投稿者のブログIDはブログ作成者のみに通知されます