○ 相次ぐ情報漏洩を止められるか !

新型コロナウイルスの感染拡大を機に、Webサービスなどオンラインでのファイル共有が急速に広まっている。在宅勤務やオンライン授業などで離れた場所にいるユーザーとファイルを共有する必要性が増したためだ。

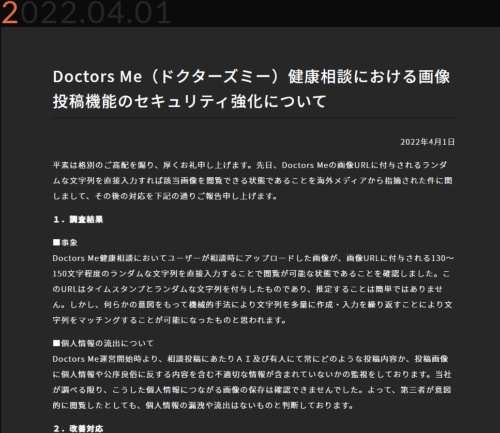

一方、オンラインで共有したファイルが外部に漏洩するトラブルも頻発している。その1つが、ヘルスケア関連メディア開発などを手掛けるアドメディカが提供する、匿名で医師や薬剤師などの専門家に相談できるサービス「Doctors Me」で2022年3月に判明した事案だ。

多量の試行でURLを探し当てる。

Doctors Meのユーザーは自分で撮影した患部などの画像を同サイトに投稿し、専門家に確認してもらいながら健康相談ができる。アドメディカは、ユーザーが投稿した画像について、タイムスタンプとランダムな文字列から成る130~150文字程度のURLを付与して管理していた。

これらの画像について同社は2022年4月1日、「URLに付与されるランダムな文字列を直接入力すれば該当画像を閲覧できる状態」だったことを海外メディアから指摘されたと発表した。同社は「個人情報の漏洩や流出はないものと判断しております」としている。ただこの海外メディアは米Amazon Web Services(アマゾン・ウェブ・サービス)のストレージサービス「Amazon S3」からのものとして数点の画像を掲載していた。

URLの文字列が長ければ、総当たりで暗号を解読したり認証を解析したりする「ブルートフォース攻撃」にはある程度強くなる。だが完全に漏洩を防げるわけではない。

通常のログインは試行回数に限りがあるが、URLは無限に試行できる。そのため「実際に当たる確率はさておき、片っ端から試行していけばいつかはそのURLにたどり着く可能性はゼロではない」。オンラインストレージの「Box」を提供する米Box(ボックス)の日本法人であるBox Japanの三原茂執行役員マーケティング部部長は、複雑な文字列から成るURLのセキュリティーについてこう指摘する。

実際にアドメディカは公表文書の中で、画像の「URLはタイムスタンプとランダムな文字列を付与したものであり、推定することは簡単ではありません。しかし、何らかの意図をもって機械的手法により文字列を多量に作成・入力を繰り返すことにより文字列をマッチングすることが可能になったものと思われます」としている。

オンラインでのファイル共有でURLを推定され情報漏洩した事例はアドメディカが初めてではない。2021年7月にはプレスリリース配信サービスを手掛けるPR TIMESが、会員企業が公表を予定していた発表前の資料が第三者のアクセスによって漏洩したと発表した。リリースや関連資料のファイル258点が公表時間前に漏洩したというトラブルだ。

URLの生成ロジックに規則性があり、特定企業の発表前リリースに割り当てられるURLを外部の人間が容易に類推できるようになっていた。URLさえ分かれば誰でもファイルにアクセスできる状態だった。