≪詐欺メールの発信元≫No27

2024-0602

18時過ぎに記事「公開停止中」を確認。FC2以外のブログサイトにも記事を転載。

≪最近の詐欺メールの動向≫

2024年に入ってからの詐欺メール受信件数は、47件だった。他の被害者から見れば、かなり少ないと思われる。

5月10日のプララメール拒否設定から5月30日まで20日間くらい詐欺メールが来なくなっていたが、5月30日に詐欺メールが久しぶりにやってきた。

同日5月30日に前々から次の拒否設定を考えていたのでそのあとにプララのメールの拒否設定を新設した。同時にそれまで設定していた10数個の設定はすべて削除した。

以下にその設定内容を。

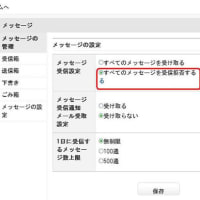

≪プララメール拒否設定≫

新設の拒否設定は、自分が受け取る相手からの【TO欄】を設定(限定)した。そして、同じ【TO欄】の設定に詐欺メールなどがよく使うメールアドレスの先頭文字列(@以前の文字列)を設定した。(ABCD@abcd.efg.hijのABCDの部分)

その新設の拒否設定では、相手がTO欄に入力しなければならない文字列がわからない限り、そのメールアドレス宛てのすべてのメールは拒否されることになる。(相手先のメールによっては、氏名を先に入れていないケースが該当する)

① 【TO欄】●●●●の文字列・・・・【含まず、さらに】←これをラジオボタンを選択する。

② 【TO欄】××××の文字列・・・・【含む】←ここの入力文字は@以前の文字列。

そのほかの項目は適当に。

③ メールのバイト数・・・100バイト以上(この設定をしないと設定が完了しないために必ず設定する必要がある。)

④ メーラー・・・適当な文字列を【含まず】に設定(ここの設定は好き勝手な文字列でいい。)

注意すべき点は、【TO欄】の【含まず、さらに】に設定する文字列は、例えば、ヤフーのフリーメールアドレスから自分のメールアドレスに送る場合、宛先のメールアドレスの前に付く名前などの文字列。

この設定は、信用している連絡先にメールを送ってくる場合【TO欄】の【含まず、さらに】に設定している文字列を指定しておく必要がある。

詐欺メール送信者に氏名住所も漏洩している場合を考えれば、氏名などの文字列だとこの拒否設定は意味がなくなるから、その点を考えて指定する文字列を決定する必要がある。

いわばその設定文字列は、パスワードのようなもので日本語の漢字などもパスワードとして使える。

また、詐欺メール送信者が【TO欄】をつけない場合には、『任意のヘッダ』でRecieved欄になからず記載されている文字列(宛先メールアドレスの@以前の文字列=①など)を【含む】に設定するしかない。

プララメール以外のプロバイダーで似たような設定があるのかわからないが、少なくともプララのユーザーでは有効な設定だと思える。

注意点は、詐欺メール送るやつが【TO欄】をつけない場合だけである。(その場合は任意のヘッダで設定する必要がある。)

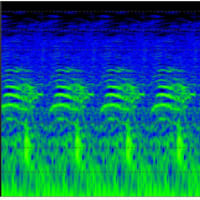

≪詐欺メールの送信元≫

詐欺メールの送信元によく使われているのがクラウドである。例外的にマイクロソフトのwebメールを使う奴がいるが。

クラウドは、各国のいろいろなプロバイダーが提供していて、一般人が自分のプロバイダーを通してメールを送信する必要のないメール発信が可能だからクラウドを使うのである。

クラウドは、詐欺メールの送信元の温床である。

詐欺メールの送信元には、メールの中継サーバーを使う場合もある。ただ、大元の発信元は、以下に示す詐欺メールの実例のように一番下のRecieved欄のサーバーがアマゾンクラウドだから、基本的にクラウドが詐欺メール送信元である。

≪メールアドレスの情報漏えい元≫

自分のところにやってくる詐欺メールは、自分のメールアドレスがアマゾンから情報漏えいしたためにやってくると断定している。

その断定の根拠は、アマゾンの中国の個人出品者から商品を購入したためである。その後相手にクレームを入れてアマゾンサイトの商品ページでその旨を記載したら後で削除され、それ以降から詐欺メールがやってきた。

その後マイクロソフトのwebメールに変更したらそっちにもやってくるようになった。マイクロソフトのwebメールを二つ持っているが、もう1個の方は、アマゾンに登録したことがないため一度も詐欺メールは来ていない。

特にアマゾンは、社員に中国人を雇っているようでおそらく詐欺メールを送るやつらとの接点があるだろうことは想像に難くない。

詐欺メールが来るようになった人のメールアドレスは、必ずどこかのショッピングサイトに登録しているはずだ。だから、情報漏えい元はショップサイトだと断定できる。

ショップサイトは、情報を売ることでも金を稼げる。ショップによっては、クレーム入れられてショップのサイト上に文句を掲載できるようなアマゾンなどが腹いせに詐欺メールを送信する奴らにメールアドレスの情報を売りとばすのである。

詐欺メールが来るようになったらそのメールアドレスの万全な拒否設定が可能となるところは、プララのようなメールである。

以下の詐欺メールの実例を掲載しておく。以下の詐欺メールを起点として新たな詐欺メールがやってきた場合、この記事を更新することにする。

なお、TO欄は当然記載していない。

5月30日======↑プララメール拒否設定更新↑=======

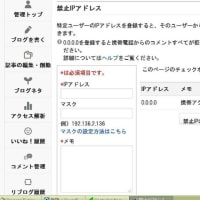

詐欺サイト【162.241.2.202】【22,53,80,110,143,443,465,587,3306】【Unified Layer 162.240.0.0 - 162.241.255.255】

https://alziraloureiro.com.br/

Received: from source:[210.163.239.68] helo:ocn-bld-mts-201c1.ocn.ad.jp【*】【OCN 210.163.228.0 - 210.163.249.255】

Received: from mf-smf-unw003c1.ocn.ad.jp (mf-smf-unw003c1.ocn.ad.jp [153.138.219.72])【*】【OCN 153.138.128.0 - 153.138.255.255】

Received: from ocn-vc-mts-204c1.ocn.ad.jp ([125.206.160.20])【*】【OCN 125.206.128.0 - 125.206.191.255】

Received: from ocn-sdpx-mts-205c1.ocn.ad.jp ([210.145.249.144])【465,587】【OCN 210.145.224.0 - 210.145.255.255】

Received: from EC2AMAZ-EMQI0E7 (ec2-44-197-241-32.compute-1.amazonaws.com [44.197.241.32])【3389】【Amazon 44.192.0.0 - 44.223.255.255】

From: From: +++メールシステム <nonoko@themis.ocn.ne.jp>【180.37.194.11】【OCN 180.37.128.0 - 180.37.255.255】

Subject: 2 保留中の通知 Thursday, May 30, 2024

Date: Thu, 30 May 2024 11:59:09 +0000

詐欺サイト【103.140.239.152】【22,80,443,3306】【UFO-HKBN-BGP 103.140.239.0 - 103.140.239.255】

https://mirceavadan.com

Received: from source:[1.32.216.142] helo:mail0.lvdgzvuswqd510.com【22,53,80,110,143,443,465,3306】【BGP216-KR 1.32.216.0 - 1.32.223.255】

From: 自動メール通知 <info@creema.jp>【35.76.91.3+54.249.154.38+54.64.202.98】【Amazon】

Subject: 【 イオンカード 】決済完了のお知らせ

Date: Thu, 30 May 2024 06:33:44 +0900

【Amazon】と言えば、以下の記事を出して欠陥故障品を買って直してから使え、と言うものをなめるな、と言う感じで出した。

Maitlan名のビデオカードには要注意 そのビデオカードは修理が必要

5月10日=====↑拒否設定追加↑======

=====================

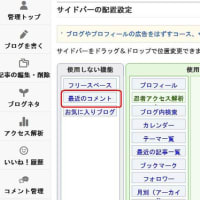

パケベックのハンドルネームで以下のブログをやっている。

コメントは、あちこちで対応するのが面倒になって、https://ameblo.jp/push-gci/のブログだけで対応することにした。メインブログ以外ではコメントは受け付けていない。2019年10月10日。

ameba https://ameblo.jp/push-gci/

fc2 http://keyhole276p3mhz.blog75.fc2.com/

livedoor http://blog.livedoor.jp/push_gci/

ameba https://ameblo.jp/papa-quebeck/

goo http://blog.goo.ne.jp/push-gci

jugem http://papa-quebeck.jugem.jp/

cocolog http://papa-quebeck.cocolog-nifty.com/blog/

hatena https://papaquebeck.hatenablog.com/