日経Xtechが「ビデオ会議「Zoom」は本当に危ないのか? 3つのセキュリティー問題でこれが怖い』と解説。機密情報をやりとりするのでなければ、脆弱性や設定に気をつければZoomを利用しても問題ないとおもうし、少人数での利用は無料なので、有り難い。難点は、Skypeなどに比べて、使い難い。そしてヤバいのは、以下の3点という。

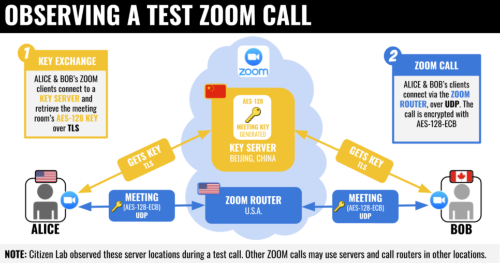

(1)Zoomの暗号化は強固でない

(2)Zoomのクライアントソフトに危険な脆弱性が見つかっている

(3)開催する会議の設定に不備があると第三者に「乱入」される

以下、日経Xtecgの引用:::::::::::::::::::::::::::::::::::::::::::::::::::

今のところ鍵長が128ビットでも安全とされている。例えば米国立標準技術研究所(NIST)は、128ビットAESの使用推奨期間を「2030年超」としている。とはいえ多くの組織や企業は256ビットに移行しているのが実情だ。

また、暗号の利用モードがECB(Electronic Codebook Mode)だった。ECBだと暗号文に平文と同じパターンが現れるので望ましくない。現在ではECB以外のCBC(Cipher Block Chaining Mode)などを使うのが一般的だ。

以上のようにZoomの暗号化はものすごく強固とはいえないので、国家機密や価値の高い知的財産をやりとりするのは控えたほうがよいだろう。各国の政府機関や機密情報を扱うことが多い企業がZoomの使用を禁止するのはうなずける。

だが、ビデオ会議のすべてが機密情報をやりとりするわけでない。公開しても問題のないような授業や講義、友人同士のオン飲み(オンライン飲み会)、簡単な打ち合わせといった用途なら、強固なセキュリティーは不要だろう。

それに、Zoomのセキュリティーに前述のような問題があるとしても盗聴にはコストがかかる。一般の人が手軽に盗聴できるわけではない。

コスト度外視で入手したい機密情報ならいざしらず、Zoomでやりとりされている情報のほとんどは、攻撃者がコストをかけてまで盗聴したいものではないだろう。

「盗聴されることのリスク」と「Zoomの利便性」をはかりにかければ、ほとんどのビデオ会議はZoomの利便性のほうが勝つはずだ。

シチズンラボのリポートでは、以下のような強固なセキュリティーを必要とする場合ではZoomを使用しないよう勧めている。

・スパイ活動を心配する政府

・サイバー犯罪や産業スパイを懸念する企業

・センシティブな患者情報を扱う医療関係者

・デリケートな話題に取り組んでいる活動家や弁護士、ジャーナリスト

一方で、友人との連絡や、公開の場で開催されるイベントや講義などにZoomを使う場合には問題ないとしている。

脆弱性対策と乱入対策は不可欠

機密情報を扱わない場合でも、(2)と(3)への対策は不可欠だ。これらはエンド・ツー・エンドの暗号や中国政府当局の話とは次元が異なる。

(2)Zoomのクライアントソフトに危険な脆弱性が見つかっている

(3)開催する会議の設定に不備があると第三者に「乱入」される

例えば2020年4月初め、ZoomのWindows版クライアントソフトに危険な脆弱性が見つかったとして情報処理推進機構(IPA)が注意喚起をした。細工が施されたリンクをクリックするだけで認証情報を盗まれる恐れなどがある。

また、Mac版クライアントソフトにも管理者権限を奪われるなどの脆弱性が見つかっている。

これらを解消するための修正プログラム(パッチ)が既に公開されている。また最新版では解消されているので、最新版をインストールするようにしよう。

とはいえ、脆弱性を解消することや最新版を利用することはセキュリティー対策の基本である。Zoomのクライアントソフトに限った話ではない

最近ではZoomクライアントソフトの偽物やウイルス入りクライアントソフトも出回っているようだ。セキュリティー企業のトレンドマイクロやカスペルスキーなどが報告しており、公式サイトやApp Store、Google Playから正規ソフトをインストールするよう呼びかけている。

ただこちらについてもZoom固有のセキュリティーリスクではない。人気のあるソフトに付き物のリスクといえよう。

一方、第三者によるビデオ会議への乱入はZoom固有のセキュリティーリスクといえるだろう。アクセス可能なビデオ会議に第三者が勝手に参加し、不適切な動画を流したり暴言を吐いたりする。この乱入行為は「Zoombombing(Zoom爆撃)」と呼ばれる。

例えば米連邦捜査局(FBI)は2020年3月末、高校などが実施していたビデオ会議の授業への乱入が相次いでいるとして注意喚起を出した。

対策は、ビデオ会議を識別するためのミーティングIDを公表しないことや、会議の参加にパスワードを設定すること。パスワードを設定しておけば、ミーティングIDが分かってもビデオ会議に参加できない。

参加者を事前にチェックできる「待機室機能」を使うことも効果がある。ただしシチズンラボの研究者が同機能には脆弱性があると指摘。2020年4月3日に公開した情報では、同機能は使わずにミーティングパスワードの設定でセキュリティーを強化するよう勧めている。脆弱性の詳細については明らかにしていない

※コメント投稿者のブログIDはブログ作成者のみに通知されます