<中国やインドでは国家が主導して国民を監視する体制を整備したが、アメリカでは民間組織と法執行機関がタッグを組んで監視体制を整備している......>

これまで中国、インド、ロシアとデジタル権威主義国の状況を見てきた。今回と次回でアメリカと日本を取り上げたい。ご存じのようにアメリカは一般的には権威主義国には分類されないが、監視やネット世論操作においては世界有数である。そして日本はその影響を受けている。まず監視を取り上げたい。

世界47カ国の監視状況をまとめているサイトcomparitechのランキングでは、アメリカはワースト9位、日本は14位なので民主主義を標榜している国としては低い方だと言ってよいだろう。ちなみにワースト3は、これまで取り上げた中国、ロシア、インドである。

アメリカの監視システムというと、アメリカ国家安全保障局(NSA)のXKEYSCOREを連想する方もいると思う。XKEYSCOREは、アメリカの大量監視システムを暴いたエドワード・スノーデンの莫大なリーク情報のひとつだ。さまざまな方法を用いて世界中の通話、メールなどを傍受、収集し、検索可能にしている。XKEYSCOREは日本の防衛省情報本部電波部に提供されていることがわかっており、電波部の部長が歴代警察庁出身者であることから警察とも情報が共有されている可能性が指摘されている。日本国内に六箇所の拠点があり、日本政府はそのためにおよそ五百億円を支払った。XKEYSCOREについては次回説明する予定だが、気になる方は他のサイトのクイズの詳しい説明に、おおまかな経緯や、第193回国会衆議院外務委員会で防衛省情報本部電波部の歴代トップが警察庁出身者と暴露された経緯を紹介したのでご覧いただきたい。

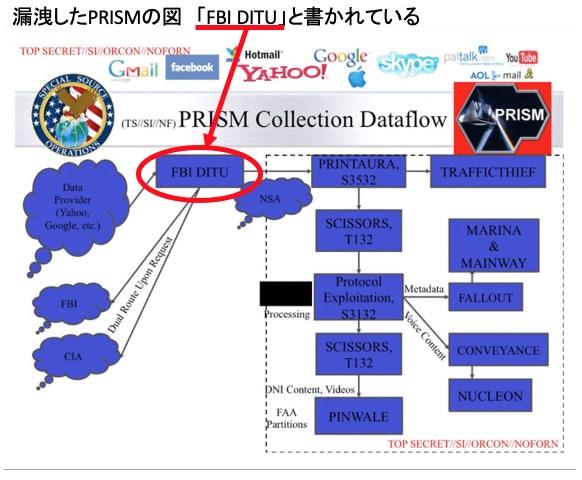

だが、あらかじめ申し上げておくとXKEYSCOREは国内監視の主役ではない。その理由は後述するが、主役が誰かが如実にわかる図がある。下図はエドワード・スノーデンが暴露したPRISMと呼ばれる大量監視システムに関する図のひとつである。ご存じの方も多いと思うが、PRISMはNSAの大量監視プログラムで、グーグル、ヤフー、アップル、フェイスブック、マイクロソフトなど大手IT企業および通信事業者からデータの提供を受け、監視していたものである。マイクロソフトのサービスであるスカイプも対象となっていた。

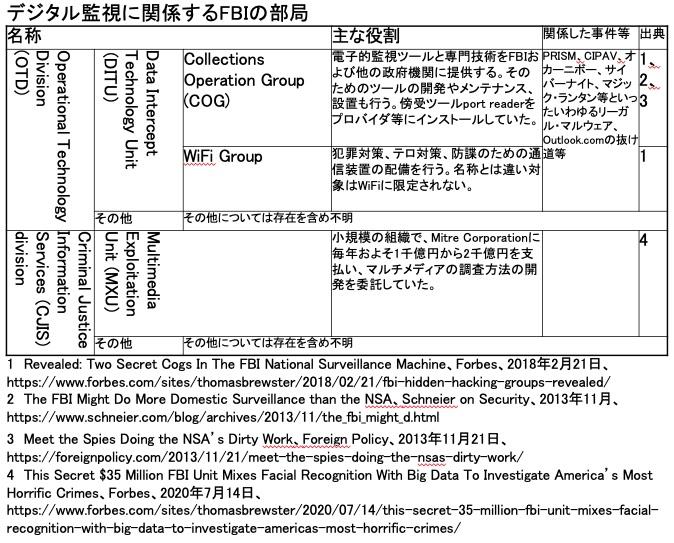

エドワード・スノーデンがXKEYSCOREを始めとする日本への傍受工作について暴露したため、日本でも彼の暴露に関する本や記事はたくさん出た。しかし、なぜかこの図のど真ん中にある組織への言及はほとんどない。その組織が全ての情報を集めていたことは図から明らかだ。その組織は世界最強の盗聴組織と呼ばれるDITU(Data Intercept Technology Unit、FBIの部局)である。さらに細かく言うと、DITU内のCollections Operation Group(COG)というグループだ。なぜかDITUと書く時、読み方を必ずつけることになっているらしいので、書いておくと「DIH-tooもしくはdee-too(原文ママ)」と発音するらしい。他の略語で読み方が書いてあることは稀だが、DITUに関してはほとんど全ての資料で読み仮名がふられていた。

FBIはPRISMに参加した各企業にport readerと呼ばれるソフトウェアをインストールし、そこから情報を収集していた。その集めた情報をNSAなどに提供していたのである。またFBIは少なくとも6億4千件のデータが登録された顔認証システムを運用していたことがわかっている(ACLU、2019年6月7日)。少なくともアメリカ国内の監視に関してはFBIは中心的役割を果たしていると考えてよいだろう。

民主主義を標榜する国家で基本となる監視システムには法制度の根拠が必要

最初にFBIのDITUが大量監視システムPRISMで、グーグル、マイクロソフト、フェイスブック、アップルなどから情報を集めることができた理由を説明したい。法制度の根拠があったためである。民主主義国家では警察にはさまざまな捜査や監督の権限が委ねられている。おかげでFBIも合法的に大量監視システムのための情報収集を行うことができた。さらに相手の企業に監視ツールをインストールし、運用する技術がない場合は、出向いて運用を手伝っていた。たとえば創業期のフェイスブック社やLinkedIn社に監視ツールの技術的協力を行っていたことがわかっている(Foreign Policy、2013年11月21日)。マイクロソフト社がOutlook.comをリニューアルした際に、暗号化によって内容をFBIが確認できなくなるのを回避する抜け道を作ったのもDITUだった。

FBIとアメリカのネット企業の関係は我々が想像するよりももっと緊密で日常的なものなのである。

CIPAV、オカーニボー、サイバーナイト、マジック・ランタン等といったいわゆるリーガル・マルウェア(法執行機関が使用するマルウェア。通信傍受、PCやスマホのデータを盗む、キーボード操作を記録するなどを行う)の開発と提供もDITUの仕事だった。

DITUはFBIのみならず、NSAやCIAといった他の政府機関にも協力しており、中でもNSAはDITUをよく利用していたため、DITUのあるクワンティコ(バージニア州)とNSAのあるフォートミード(メリーランド州)の間に専用の光ファイバーが敷かれているくらいだ。

民主主的国家においては、法制度の根拠がない監視あるいは民主主義的価値観に反する監視行為は許されない。そのため、監視システムを効果的に利用するためには法制度の根拠を持つ組織=法執行機関が主役となった方がよい。アメリカで中心となるのはFBIと各地の警察になる。

犯罪「事前」捜査の三つの捜査ツール 生体認証、SNS監視、予測捜査

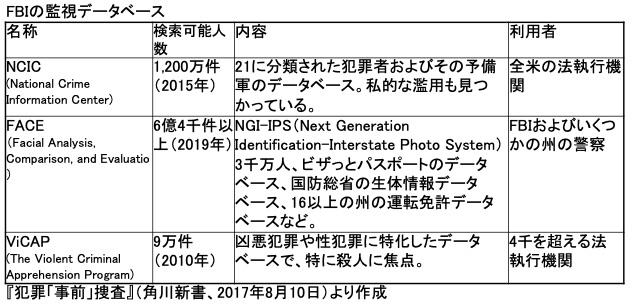

2017年8月、筆者は江添佳代子と共著で『犯罪「事前」捜査』(角川新書)を上梓した。「犯罪が起きる前の捜査」に関する書籍で主としてFBIとアメリカの警察の活動を中心に紹介した。その時点でFBIが使用する主なデータベースには下記のものがあった。なお、FACEの数値は最近のものに変更している。FACEはFACESと表記されることもあるが、FBI自身が使っているのがFACEであり、多くの資料でもFACEと表記しているので、FACEで統一している。

FBIで電子的な監視を主として担当しているのは次の部局と考えられる。

これらの部局は以前は自前のシステムを中心に活動を行っていたが、徐々に外部の民間組織(一部非営利団体を含むため企業という言葉を使っていない)を利用するようになってきている。分野は顔認証システム、個人情報データベースなど多岐にわたっている。そして、その情報を利用するのが法執行機関なのだから合法かつ包括的な監視体制が官民の協力によって構築されていると言っても過言ではないだろう。

中国やインドでは国家が主導して国民を監視する体制を整備したが、アメリカでは民間組織と法執行機関がタッグを組んで監視体制を整備している。

こうした監視活動は従来の犯罪が起きてから行う事後捜査ではなく、犯罪が起きる前に行う犯罪「事前」捜査に当たる。なにもしていない多くの市民を監視化においている。現在、犯罪「事前」捜査には大きく三つのアプローチがある。

・顔認証システムを中心とする生体認証システム あらかじめ多くの市民の生体認証を収集し、それを個人情報と紐付けておき、迅速に検索、特定できるようにしておく。

・SNS監視システム SNSの投稿を監視し、危険な発言を行っている個人やグループを監視し、犯罪の兆候を事前に察知する。

・予測捜査 過去のデータを元に将来起こる犯罪を予測し、対処する。

SNS監視システムは前回の黒人人権運動(2014年から2016年、Black Lives Matter)を契機に全米の警察に導入され、市民の監視に用いられるようになった。これについては前述の『犯罪「事前」捜査』(角川新書)にくわしく紹介したので、関心ある方はご覧いただきたい。

これらの監視活動の次、もしくは並行して大量監視以外の手法が用いられる。リーガルマルウェアによる監視および情報収集である。リーガルマルウェアとはポリスウェアあるいはガバメントウェアとも呼ばれる政府機関が使用するマルウェアである。さまざまな種類が存在し、政府機関に向けてマルウェアを開発、提供する民間企業もある。感染したPCやスマホから情報を盗み出す、位置情報を取得する、マイクやカメラを密かにオンにして情報を集める、キーボード操作を記録する、メールやメッセンジャーの内容を盗み見する、交流のある他のPCやスマホに感染を広げるといた活動を行う。FBIも過去にマルウェアを開発し、捜査に活用してきた。

たとえば2011年のOperation Torpedoでは匿名性の高いダークウェブの利用者を特定するためにマルウェアを用いた。2015年に20万人以上の世界最大級の児童ポルノサイト、プレイペンを摘発した際は同サイトをFBIが二週間運営し、サイトを訪れた利用者をマルウェアに感染させて特定していった。

また、FBIは民間企業が開発、販売していたマルウェアも利用していたことがわかっている。2014年8月に、世界各国の政府機関にマルウェアを提供していたガンマグループから大量の資料が流出した。その中に、FBIとのメールも含まれており、イタリアのサイバー軍需企業ハッキング・チームのマルウェア「ガリレオ(Galileo)」のユーザーであったことが書かれていた。そしてFBIは通常は自前のマルウェアを使用し、バックアップとしてガリレオを利用していたという(前掲 『犯罪「事前」捜査』角川新書)。

スティングレイという装置も使われる。これはスマホの通信基地局に偽装する装置で、監視対象がいると想定される範囲内で使用して相手のスマホを接続させ、位置を特定する。この装置の問題は通信基地局に偽装するため周囲の無関係の人々もニセの基地局に接続してしまうことだ。この装置の存在は公には知られていなかったが、「ザ・ハッカー」と呼ばれたリグ・メイデンが逮捕、投獄された後でスティングレイという装置が使われたことを発見し、無罪釈放となった。

ドローンに搭載して利用することもある。X線装置を搭載した自動車(バン)も利用されている。ターゲットの人物、車両あるいは屋内をX線によって調査する。ニューヨーク市警ではRapiscan system社の車両ZBVを使って一般人にX線を照射していた(ProPublica、2015年1月9日)。ちなみにこのZBVはイラクとアフガニスタンでも爆発物の発見などに使われており、イラク兵からは「白い悪魔」(ZBVの車体が白かったため)と呼ばれていた。

このように大量監視でない捜査方法は多種多様なものがあり、かなり以前からFBIおよびNSAなどの他の政府機関はそれらを自前あるいは民間から購入して利用できるようになっていた。これらの手法と問題点についてはブレナン・センター(Brennan Center for Justice)がニューヨーク市警の捜査手法を分析した資料が詳しい。

近年の大きな変化は先に述べた顔認証システム、SNS監視システム、予測捜査ツールの普及である。今回は近年大きな広がりを見せている顔認証システムと予測捜査を中心にご紹介したい。

一線を越えた顔認証システム

FBIとアメリカの警察は以前から顔認証システムを活用していた。ニューヨーク市警ではFacial Identification Section (FIS)がその任に当たっている。前掲の表のFACEはその代表例だ。その後、事態は大きく変化した。民間企業の台頭がめざましい。技術の発展もさることながら大きく変わったのはSNSの普及と顔認証システム提供企業のモラルかもしれない。

具体的にはネット上(主にSNS)にアップされている写真をAIの学習用データやデータベースとして扱い出した。倫理的な問題だけでなく、法律や利用規約に抵触しそうだが、法的にはクリーンなものもある。たとえばMegaPixelsで紹介されているデータベース(現在、七つ)がそうだ。

いずれも法律および利用規約上の問題はクリアしているのだが、そこに映っている本人たちが自分の動画が使われていることを理解しているかというとそうではないようだ。

MegaPixelsで紹介されているマイクロソフト社のMICROSOFT CELEBはすでに公開を停止しているが、公開時は10万人以上の個人の1,000万枚以上の画像が登録されていた。これらは学術研究用に無償で利用可能だったため、軍事関係の研究者や顔認証システムで知られる中国のSense Time社やMegvii社も利用していた(Financial Times、2019年6月6日)。

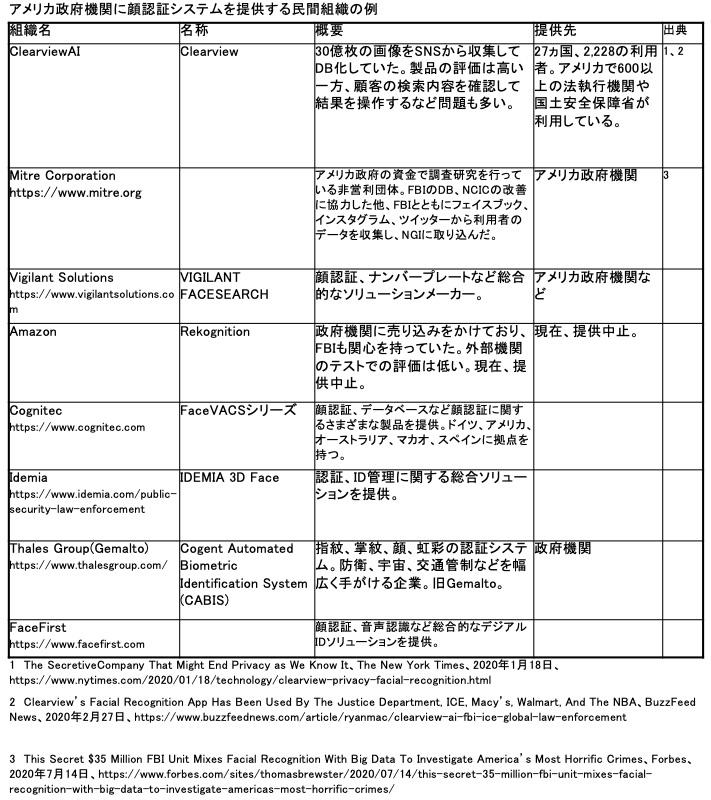

現在、アメリカに顔認証システムを提供している民間組織の主なものは次の表の通りである(あくまで代表的な一部の例)。今回は代表的な二つの組織を紹介したい。Clearview AI社とMitre Corporation(非営利団体)である。

27カ国、2,228の利用者を持つClearview AI社

業界大手のClearview AI社は、超えてはいけない一線を越えたように見える。今年1月、ニュースサイトやフェイスブック、インスタグラム、YouTubeなどのSNSから自動的に顔写真30億枚以上を収集してデータベース化していたことが暴露された(The New York Times、2020年1月18日)。

同社のシステムはアメリカで600以上の法執行機関や国土安全保障省が使用しているという。同社の出資者にはペイパルの創業者であるピーター・ティールもいる。

最初の顧客であるインディアナ州警察は、同社のClearview AIを試しに使ったところ、たった20分で犯人の特定に成功したという。Clearview AIの機能の評価は高く、前述のFBIのFACEを超えたという声もある。

Clearview AI社の危うさは、画像データの集め方だけではない。顧客の検索内容を把握し、その内容を確認して検索結果を歪めたことが、前掲の記事で指摘されている。同社は記者がClearview AIを導入している顧客に自分の名前を検索してもらった際、検索対象にならないように設定していた。特定の人物を法執行機関の検索から除外することもできるし、逆によくヒットするようにもできることを意味している。

2020年2月には同社の顧客リストが漏洩し、2,228の組織が利用していたことが判明した(BuzzFeed News、2020年2月27日)。しかもそのほとんどは同社と正式な契約を結んでいないフリートライアルの利用者で、記事を掲載したBuzzFeed Newsが取材したところ、利用した企業の責任者はなにも知らず従業員が勝手に利用していたケースもあった。

リストには全米の法執行機関(FBIや国土安全保障省などを含む)はもちろん大学や高校といった教育機関、ウォルマートやベストバイといった小売店チェーン、金融機関、AT&Tやベライゾンといった通信事業者などが含まれていた。利用者はアメリカ国外にも及んでおり、オーストラリア、ベルギー、カナダ、ブラジル、サウジアラビアなど27カ国に及んだ。

一連のトラブルは同社に逆風になるかと思われたものの、アメリカ移民・関税執行局(ICE)は同社と契約を締結した(The Verge、2020年8月14日)。

なお、同社は否定しているが、ゴーグルタイプの顔認証端末も開発中という噂もある。これが実現すれば見ただけで、相手の素性がわかるようになる。

アメリカの安全保障を裏で支えてきたMitre Corporation

サイバーセキュリティに関心のある方なら、Mitreの名前を目にしたことがあるだろう。Mitre Corporationは、サイバーセキュリティの世界ではMITRE ATT&CKやCVEで知られている。だが、彼らの仕事の範囲はサイバーセキュリティだけに留まらない。Mitre Corporationは安全保障に関わるアメリカ政府機関に深くむすびついている。

Mitre CorporationのMITはあの有名なマサチューセッツ工科大学(MIT=Massachusetts Institute of Technology)から取られている。冷戦時代に空軍が同大学に防御システムの構築の支援を依頼したことから始まっている。Airborne Warning and Communications Systems(AWACS)やSurveillance Target Attack Radar System(STARS)、GPSの開発に関与していた(Forbes、2020年7月13日)。

Mitre CorporationとFBIの関係は少なくとも1990年代には始まっており、1993年にBoston Globe紙がMitreがFBIのデータベースNational Crime Information Center(NCIC、前掲のFBIのデータベース)に関与していたことを報じている(Forbes、2020年7月14日、)。

2014年には顔認証システムと、Next Generation Identification (NGI) systemの構築を手伝った。2015年にはFBIのOperational Technology Divisionのためにフェイスブック、インスタグラム、ツイッターから生体認証情報(顔認証用画像など)を収集した。

2017年にはスマートウォッチやフィットネストラッカーあるいは家庭内の室温計といったIoT機器へのハッキング技術を国土安全保障省に提供していた。

Mitre CorporationはFBIのMultimedia Exploitation Unit (MXU)の最大の発注先だったことがわかっている。2016年以降、FBIのMXUは、毎年日本円にしておよそ1,000億円から2,000億円をMitre Corporationに支払って監視カメラの映像などマルチメディアの調査方法の開発を委託していた。この他に同ユニットはAzimuth社にマルチメディアのバルク検索および画像クラスタリング技術の開発を依頼していたこともわかっている。

顔認証システムを巡る動き

2019年5月にアメリカ自由人権協会(ACLU)がアメリカ下院に提出した資料では現在の顔認証システムには精度、特定の人種などへの偏見の助長、憲法に抵触する危険、透明性の欠如などさまざまな問題があり、いったん利用を禁止し、調査と法制度の整備を行う必要があると指摘されていた。

顔認証システムについてはMIT(The Washington Post、2019年1月25日/)やアメリカ国立標準技術研究所(NIST)(The Washington Post、2019年12月19日)がテストを行っている。両方で性別、年齢、肌の色によって認識の精度が変わることがわかっている。性別では女性、年齢は若年層と老人、肌の色は白くない場合の精度が低かった。

これでは差別や偏見を助長するという批判が起きるのも仕方がない。また、MITのテストではAmazon社のRecognitionはマイクロソフト社やIBM社よりも成績が悪かった(Amazon社はNISTのテストには参加していない)。前掲のACLUの資料では顔認証システムのご認識のために逮捕、拘留された事例が紹介されており、精度の低さが一般市民にとって深刻な脅威になることがわかる。

こうした問題に加えて2020年5月、ジョージ・フロイドの死をきっかけに全米に人種差別への抗議活動=黒人人権運動(Black Lives Matter)が広まり、いまだに収まっていない。Amazon、マイクロソフト、IBM、グーグルといった企業は顔認証システムの提供を停止した。

NISTの顔認証システムのテストは2017年から行われており、2019年まではテスト対象のアルゴリズムとベンダ数は急増していた。しかし、2020年には大きく減少した。アルゴリズム数、ベンダ数ともに2019年の半分以下である。NISTのページで最新の情報を確認できる。黒人人権運動の影響の大きさがうかがえる。

顔認証システムベンダにとっては見直しの時期なのだろう。ただし、前述したようにICEはClearview AIの契約を締結しており、政府機関の利用は必ずしも減っていないのかもしれない。

次回取り上げる予測捜査ツールではよりはっきりするが、犯罪「事前」捜査にAIを用いることで、「テック・ウォッシング(tech-washing)」が起きている。「テック・ウォッシング」とは、最新の技術を使うことで科学的かつ中立的のように見えるものの、実際には人間の偏見や差別が残っており、むしろそれを永続させてしまう問題のことである。現状の顔認証システムも「テック・ウォッシング」を起こしていた、ということだ。

その是非は置くとしてアメリカでは民間と政府が密接に協力し合って、顔認証システムを広げていた。この傾向は予測捜査ツールでも軍事でも見られる。政府機関と民間組織の間での人の行き来もさかんである。近年は特に民間組織で開発された技術や製品を政府機関が利用することが増えているようだ。

今回はアメリカの顔認証システムを利用した監視についてご紹介した。次回は日本における顔認証システムを用いた監視をご紹介したい。

また、アメリカでは仮に犯人を逮捕しても、違法な捜査方法であったことがわかれば無罪となることからも合法的であることは重要と言える。FBIに「ザ・ハッカー」と呼ばれたサイバー犯罪者リグ・メイデンは、獄中でFBIの捜査方法(密かにスティングレイという装置を利用していた)が違法であったことを突き止めて無罪となり、釈放された(『犯罪「事前」捜査』角川新書、2017年8月10日、第二章でリグ・メイデンとスティングレイについて書かれている)。