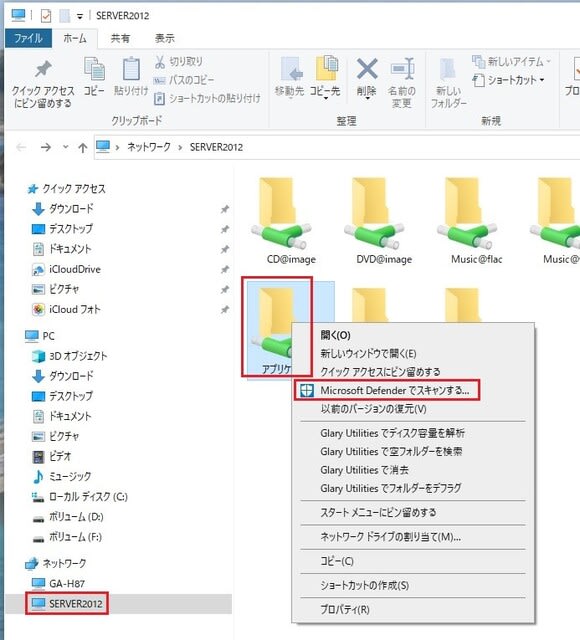

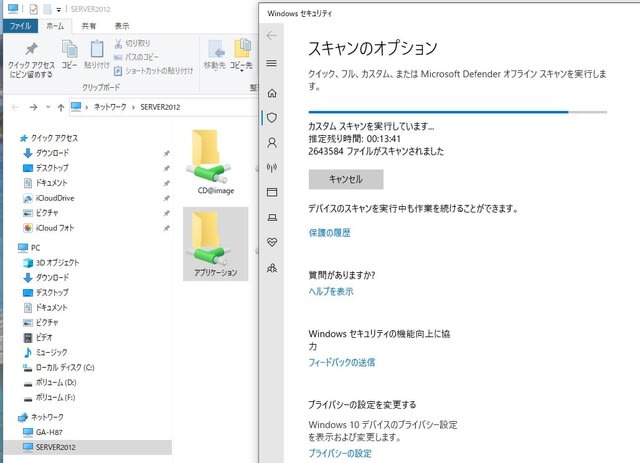

Windows10 マシンのエクスプローラーから、Windows Server 2012 のデータフォルダーを選択します。

(以下では、アプリのプログラムを保存してある ”アプリケーション” フォルダー)

選択したフォルダーを右クリックし、「Microsoft Defender でスキャンする」をクリックします。

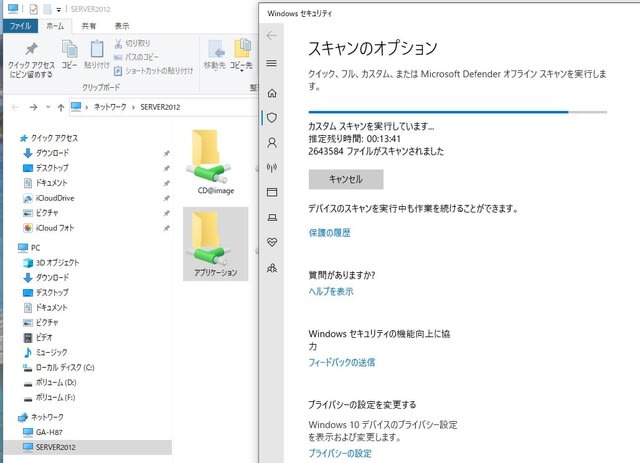

すると、以下のようにスキャンが開始されました。

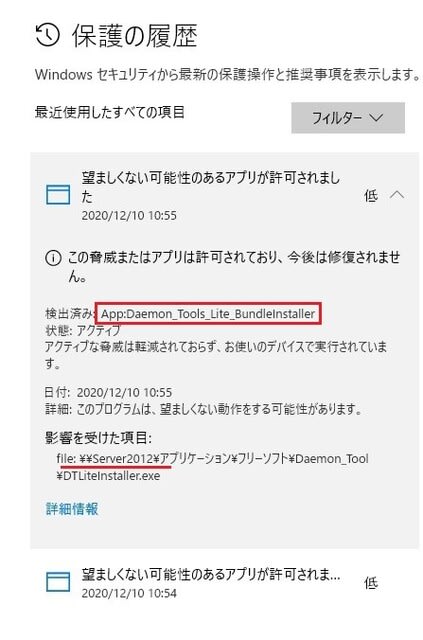

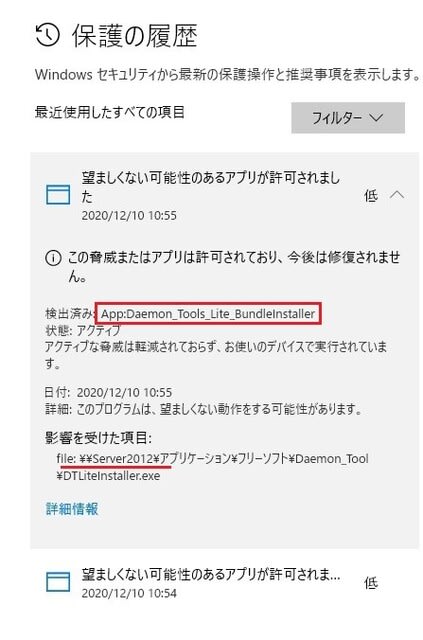

すると、以下のように脅威が検出されました。

PUA というマルウエアのようです。

ここで、”操作の開始” をクリック。

検出されたのは、 Daemontol Lite のインストーラー でした。

これは先日、Daemontol Lite の 最新 バージョン 10.14.0をインストールしたクライアント・マシンのインストーラーを 念のためServer2012 に保存してあったもので、クライアント・マシン の インストール時にDefender でブロックされたものです。

ということから、Defender の機能 は LAN で接続された共有フォルダーに対しても有効であることが確認できました。

(以下では、アプリのプログラムを保存してある ”アプリケーション” フォルダー)

選択したフォルダーを右クリックし、「Microsoft Defender でスキャンする」をクリックします。

すると、以下のようにスキャンが開始されました。

すると、以下のように脅威が検出されました。

PUA というマルウエアのようです。

ここで、”操作の開始” をクリック。

検出されたのは、 Daemontol Lite のインストーラー でした。

これは先日、Daemontol Lite の 最新 バージョン 10.14.0をインストールしたクライアント・マシンのインストーラーを 念のためServer2012 に保存してあったもので、クライアント・マシン の インストール時にDefender でブロックされたものです。

ということから、Defender の機能 は LAN で接続された共有フォルダーに対しても有効であることが確認できました。

※コメント投稿者のブログIDはブログ作成者のみに通知されます