マイナンバーにまつわる不正が続く。「勤務先が紛失多発」「マイナンバー撮影の疑い 全国初立件か」。

他方で、サイバー攻撃による犯罪、被害が多発していることは、ずっと以前からのこと。「サイバー攻撃で不正送金 1億円被害企業も」 「サイバー攻撃倍増 昨年545億件 防犯カメラからも発信」 「『標的型メール』のサイバー攻撃が過去最多」・・・

サイバー攻撃で多額の詐取を実行するスペシャリストにとっては、自治体のマイナンバーを操作することなど簡単なことだろう。

個人情報が「ネット化」するほど、危険が高まるのは当然のこと。

先日、議会の委員会で今年度の補正予算や新年度の予算関係で、「マイナンバー通知が届いていない人」の数なども問いかけた。それなりの数があった。私も、先の強い懸念からすれば、極力、受け取らない方向の選択をするのは自衛。もちろん、それでも、すでに役所の中では番号が流通しているのであろうし、遠くない時期に、国と自治体が共通利用する段階に入ってしまう。

何かあったときの責任は誰が??

責任とは別に、「そのことによって生じた問題」はどう解決するの??? そもそも、解決できることか・・・

ところで、今日は議会の定例会最終日で、議案についての討論、採決がある。

もちろん、マイナンバー関係の予算などは反対討論をする。私の討論は、本会議での議案質疑における自分自身や他の議員の問いへの答弁などのポイントをメモし、委員会での答弁などの問題点をメモしておいて、それを言葉にして述べるのが基本なので、よほどの時のよほどの案件でない限りは、討論原稿は作らない。だから、もうすでに、準備はできているようなもので、余裕・・・

今朝の気温は、5時40分で「-1.4度」。6時にノルディックウォークにでかけた。

なお、2月に12年目になった私のブログ、gooブログからの今朝の通知は、「開設から4.044日」「3月17日のアクセス数 閲覧数 3.543 訪問者数 1.175」だった。

ブログに次を記録しておく。

●【マイナンバー】年度内カード交付わずか200万枚 700万人受け取れず/産経 2016.3.14

●マイナンバー、勤務先が紛失多発 番号変更は自治体任せ/朝日 3月16日

●マイナンバー撮影の疑い 全国初立件か、高松/中日(共同) 3月15日

●住居侵入容疑など 好意抱いた女性のマイナンバー不正撮影/毎日 3月15日

●サイバー攻撃で不正送金 1億円被害企業も 中国人男女を逮捕/産経 2.26

●サイバー攻撃倍増 昨年545億件 防犯カメラからも発信/産経 2.21

●「標的型メール」のサイバー攻撃が過去最多/NHK 3月17日

●標的型メール攻撃、15年は3828件と最多に 年金機構など対象/日経 3/17

●サイバー攻撃で27組織が被害、去年1年間/TBS 3/17

●人気ブログランキング = 今、1位

人気ブログランキング参加中。気に入っていただけたら ↓1日1回クリックを↓

★携帯でも クリック可にしました →→ 携帯でまずここをクリックし、次に出てくる「リンク先に移動」をクリックして頂くだけで「10点」 ←←

★パソコンは こちらをクリックしてください →→ ←←このワン・クリックだけで10点 ←←このワン・クリックだけで10点

●【マイナンバー】年度内カード交付わずか200万枚 700万人受け取れず

産経 2016.3.14

全国民に番号を割り当てるマイナンバーカードを発行する地方公共団体情報システム機構のシステム障害が原因で平成27年度は約900万人の申請に対し、最大200万枚しか交付できない見通しであることが13日、分かった。機構関係者が明らかにした。政府は同年度、自治体に1千万枚を配布する計画だったが、今月上旬までに106万枚しか申請者に交付できなかった。今春、引っ越しに伴う住民票の写し取得や確定申告でカードが活用できないケースが多発しそうだ。

機構関係者によると、昨年10月から今年3月6日までに約900万人がカードを申請。これに対し、機構は1月以降、計627万枚のカードを自治体に発送した。

だが、自治体窓口でのカード交付時に、データ処理を行う機構のサーバー障害が1日に1回のペースで発生し、処理に失敗したり、遅延したりして申請者にカードを手渡しできないケースが続いた。

結局、交付できたのは計106万人分で全国民の1%未満。このため、機構幹部は「今年度は最大200万枚しか交付できない」としている。機構は1日11万枚のペースでカード発送を継続中で、各自治体では申請者に渡せない在庫カードが増え続けている。

機構はサーバーの障害が原因で交付が滞っていることについて「申し訳ない。サーバーの不具合の解析を踏まえ、改修に着手している。安定稼働に努めたい」としている。

障害をめぐっては、1月下旬以降、カード作成のための「中継サーバー」のデータ処理が毎日のように遅滞。カード交付に必要な情報を自治体に伝達できなくなった。そのたびに再起動を繰り返し毎回数分間サーバー機能が停止した。今月13日までに本来不要の再起動が50回以上実施された。

また、原因不明の障害を起こした既存サーバー2台の欠陥を知りながら1月下旬に追加導入した同機種3台にも障害が発生したが、いずれも原因は判明していない。現在、障害が深刻な1台を除外し、追加サーバーを含めた4機態勢で運用を続けている。

◇ ■地方公共団体情報システム機構 住基ネットなど個人認証業務を全国の自治体から請け負う地方自治情報センターが平成26年に組織改編し、地方共同法人として発足した。マイナンバーなど秘匿性の高い国民の個人情報をサーバーに蓄積、管理している。

●マイナンバー、勤務先が紛失多発 番号変更は自治体任せ

朝日 2016年3月16日 工藤隆治

1月から本格運用が始まったマイナンバー(社会保障・税番号)制度で、個人番号が書かれた通知カードの紛失や番号の流出などのトラブルが相次いでいる。国はトラブルの全容を把握しておらず、番号変更の判断は自治体に委ねている。流出した番号が悪用される恐れもあり、国の個人情報保護委員会などが厳重な管理を呼びかけている。

「会社の管理がずさんすぎる。漏れた番号が犯罪に使われたらどうするのか」

自分と長男の通知カードを勤め先に紛失されたという東京都の50代の男性は、こう憤る。昨年末、年末調整に必要だからと、勤め先から通知カードの提出を求められた。「コピーではだめ」と言われ、扶養している大学生の長男の分と一緒に原本を書留で神奈川県の本社に送付。ところが20日ほど後に「届いていないので早く送るように」と催促があった。書留の配送記録で会社に届いたことを確認すると、総務担当者は「カードが見つからない」。初めて紛失がわかった。

●マイナンバー撮影の疑い 全国初立件か、高松

中日(共同) 2016年3月15日

知り合いの女性宅に侵入し、マイナンバー通知カードを撮影したとして、高松南署は15日、マイナンバー法違反などの疑いで、高松市勅使町、会社員高畑幸生容疑者(56)=住居侵入容疑で逮捕=を追送検した。警察庁によると、昨年10月施行の同法を適用した立件は全国初とみられる。

内閣官房は同様の事案は聞いたことがないとしており、担当者は「マイナンバーを使った手続きでは本人確認が求められるので、一般的に番号を知られただけで成り済ましの心配はないと考える」と話している。

●住居侵入容疑など 好意抱いた女性のマイナンバー不正撮影

毎日 2016年3月15日

好意を抱いていた女性のマイナンバーを不正に撮影したとして、香川県警高松南署は15日、高松市勅使町、会社員、高畑幸生容疑者(56)をマイナンバー法違反と住居侵入の容疑で追送検した。「女性に好意を抱いていた。将来何かに使えるのではないかと思い、撮影した」と容疑を認めている。

昨年10月施行のマイナンバー法は、人を欺いたり、施設に侵入するなどして不正にマイナンバーを取得することを禁じ、違反すると3年以下の懲役または150万円以下の罰金と定められている。警察庁によると同法違反での立件は全国初とみられる。

送検容疑は昨年11月18日〜12月初旬ごろ、勤めていた会社の従業員だった女性(37)の自宅に侵入し、女性のマイナンバーが記載された通知カードをスマートフォンで撮影したとされる。

同署によると高畑容疑者は先月29日、同じ女性方に隠しカメラを設置するため侵入したとして、住居侵入容疑で逮捕されていた。捜査員が高畑容疑者のスマートフォンから、女性のマイナンバーが写った画像を発見した。マイナンバーを使って個人情報を取得したり、悪用したりした形跡はないという。【古川宗】

・・・・・・・・・・・・・・・

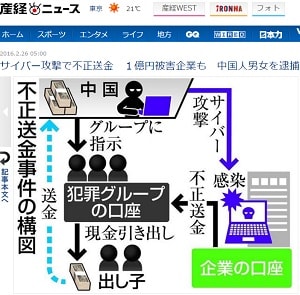

●サイバー攻撃で不正送金 1億円被害企業も 中国人男女を逮捕

産経 2016.2.26

不正送金事件の構図 不正送金事件の構図

サイバー攻撃によってインターネットバンキングから別の口座に不正に送金された現金を引き出したとして、警視庁や兵庫県警などの合同捜査本部が、窃盗と不正アクセス禁止法違反容疑で、中国人の男女2人を逮捕したことが25日、捜査関係者への取材で分かった。逮捕された中国人らは各地で相次いでいる不正送金事件の一部に関与。このうち兵庫県内の企業は、1法人の被害としては最大級の約1億円を不正送金されたとみられる。

現金は引き出された後、複数の口座を経由するマネーロンダリング(資金洗浄)の形で中国に送金された可能性が高い。捜査本部は背景に大規模な中国人犯罪グループの存在があるとみて実態解明を進める。

捜査関係者によると、逮捕されたのは、不正送金で得た現金を口座から引き出す「出し子」。2人のほかにも、複数の中国人が国内外で事件に関与していたとみて調べている。

調べでは、2人はほかのメンバーと共謀し、サイバー攻撃でネットバンキングを利用する兵庫県内の企業など複数の口座から、犯罪グループが管理する口座に現金を不正に送金した上、ATM(現金自動預払機)などで引き出していた疑いが持たれている。

●サイバー攻撃倍増 昨年545億件 防犯カメラからも発信

産経 2016.2.21

国内外から日本のネットワークに向けられたサイバー攻撃関連の通信が、平成27年に少なくとも約545億1千万件あったことが20日、国立研究開発法人情報通信研究機構(NICT)の調査で分かった。過去最多だった26年の約256億6千万件から倍増した。

発信元はコンピューターに加え、インターネットに接続された防犯カメラなども多いのが特徴。電子回路を備えているため、ウイルスに感染すると乗っ取られ、攻撃の「踏み台」にされている。あらゆるモノがネットでつながる「インターネット・オブ・シングス(IoT)」の時代の到来を反映した形だ。

井上大介サイバーセキュリティ研究室長は「今後、モノがサイバー攻撃を受ける危険性が増すだろう。モノにもセキュリティー対策が必要」と話している。

・・・・・・・・・・・・・・・・・

●「標的型メール」のサイバー攻撃が過去最多

NHK 3月17日

企業などの情報を狙う「標的型メール」によるサイバー攻撃が去年相次ぎ、警察が確認したのは3800件余りと、これまでで最も多くなったことが分かりました。

警察庁は、サイバー攻撃の対象として狙われやすい国内の防衛や原子力分野などの企業7300社余りと、情報を共有して被害の分析を行っています。

それによりますと、去年1年間に企業などを狙ってウイルスに感染するメールを送りつけ、機密情報を盗み取ろうとする「標的型メール」の攻撃は3828件と前の年の2.2倍に増え、年間の統計がある平成24年以降最も多くなりました。

また、大量のデータをホームページに送りつけて閲覧できなくする「DDoS」と呼ばれる攻撃が9月以降相次いでいて、国際的なハッカー集団、「アノニマス」を名乗る犯行声明が確認されたケースが政府機関や空港など58の組織に上ったということです。さらに、日本年金機構や早稲田大学など合わせて27の団体や機関では、サイバー攻撃を受けて情報が流出する被害が出たということです。

警察庁は、サイバーセキュリティーに詳しい人材の育成を強化するとともに、不審なメールは安易に開封せず、ウイルス対策のソフトを最新のものにするなど、対策の強化を呼びかけています。

●標的型メール攻撃、15年は3828件と最多に 年金機構など対象

日経 2016/3/17

企業や組織の重要情報を盗み取る目的で不正プログラムを仕込んだ「標的型メール」を送りつける攻撃が、2015年は3828件確認されたことが17日、警察庁のまとめで分かった。前年の2.2倍で最多を更新した。

標的型メールや不正アクセスなどのサイバー攻撃を受け、情報流出の被害を確認したのは27組織(前年比22増)。このうち、125万件の個人情報が流出した日本年金機構、東京商工会議所、石油連盟、早稲田大学など12組織は標的型メールの攻撃だった。

警察庁の担当者は「重要情報を暗号化したりアクセス権を制限したりするなど、感染しても被害を小さくする対策をとってほしい」と呼び掛けている。

標的型メールは添付ファイルを開くと不正プログラムが起動し、組織のネットワークに侵入して情報を抜き取る。業務上の連絡を装ったメールが多く、受け取った人が気付かずに開いてしまうと感染する。

不正プログラムが仕込まれた添付ファイルは、14年は圧縮ファイルが97%だったが、15年はワードやエクセル形式が計58%を占めた。送信元のメールアカウントを「scanner」などにし、スキャナーで読み取ったデータに見せかける手口も増えている。

メールの送信先はインターネット上で非公開のアドレスが約9割で、攻撃側が周到に準備していることがうかがわれる。

●サイバー攻撃で27組織が被害、去年1年間

TBS 17日

去年1年間にインターネットでウイルスに感染させる「標的型メール攻撃」などの手口でサイバー攻撃を受け情報が流出した被害は、「日本年金機構」を含む27の組織に上ったことが警察庁の調査で分かりました。

警察庁によりますと、全国の警察が去年1年間に把握したメールにウイルスを添付して感染させる「標的型メール」のサイバー攻撃の件数は3828件で過去最多だったことが分かりました。

また、サイバー攻撃を受けて情報が流出した被害は、「日本年金機構」や「早稲田大学」など27の組織に上ったということです。

さらに、去年9月以降、ホームページが一時、閲覧出来なくなり、「アノニマス」を名乗るインターネット上の犯行声明があったのは58の組織に上ったということです。

| Trackback ( )

|

|

| |

|

|

|